A medida que más personas usan aplicaciones en sus dispositivos móviles, los ciberdelincuentes continúan desarrollando nuevos métodos para explotar las vulnerabilidades de las aplicaciones. En 2022, los ataques cibernéticos aumentaron un 38 % con respecto al año anterior y la cantidad de nuevas variantes de malware móvil aumentó un 54 % en 2019. Promon , la tecnología de protección de aplicaciones, probó recientemente 357 juegos móviles Android de alto rendimiento para realizar ingeniería inversa o manipular aplicaciones. Sorprendentemente, el 81 % (289) de las aplicaciones mostraron cero defensa contra estos ataques y no pudieron detectar un dispositivo comprometido. Lo que muestra que la mayoría de juegos móviles o apps pueden ser vulnerables a ciberataques.

Aplicaciones indefensas

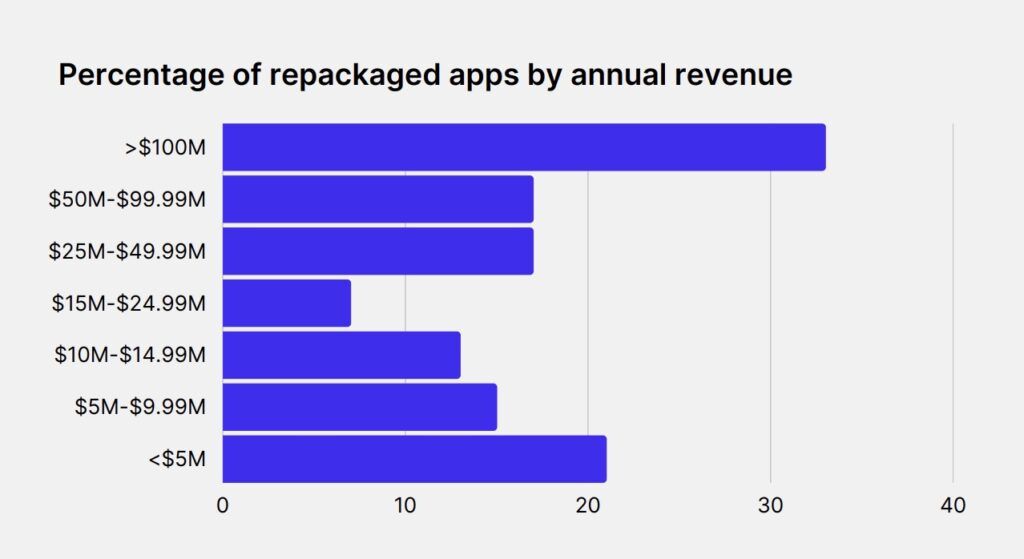

En el examen de cuatro pasos de Promon, una de las pruebas involucró el «reempaquetado», una técnica utilizada por actores malintencionados para modificar el código fuente existente de las aplicaciones móviles. Con esta técnica, los piratas informáticos pueden insertar su propio código sobre el código fuente de una aplicación y realizar tareas en segundo plano adicionales fuera de las funciones previstas de la aplicación.

Esto abre la puerta para que los ciberdelincuentes roben las credenciales de inicio de sesión de los usuarios a través de una táctica llamada relleno de credenciales.

Sorprendentemente, las pruebas revelaron que la friolera de 84% de las aplicaciones carecían de la capacidad de detectar si su código fuente había sido inyectado con código dañino, dejándolas vulnerables a una gran cantidad de ataques cibernéticos.

Solo el 15,7% (56) de las aplicaciones habían implementado alguna forma de detección de reempaquetado, lo que las convierte en la excepción y no la regla.

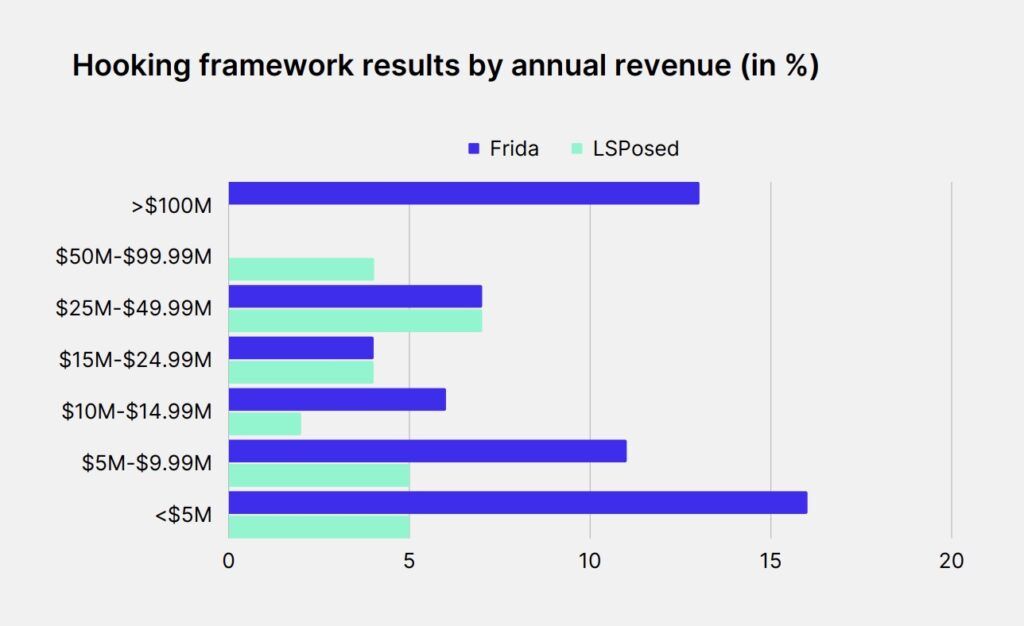

La empresa también evaluó las vulnerabilidades de la aplicación relacionadas con los marcos de enlace que se utilizan para monitorear, modificar y redirigir eventos en una aplicación móvil.

Las pruebas de Promon reempaquetaron casi el 85% de todas las aplicaciones probadas

Los desarrolladores serios y los expertos en seguridad los utilizan para identificar vulnerabilidades y actividades maliciosas. Sin embargo, también pueden usarse con fines malévolos, como robar datos confidenciales.

Solo el 5-8% de las aplicaciones probadas pudieron proteger contra ataques a través de marcos.

Finalmente, solo una aplicación pudo detectar la presencia de un dispositivo rooteado, dejando a la gran mayoría desprotegidos y susceptibles a una gran cantidad de violaciones de seguridad.

El 13 % de las aplicaciones con ingresos anuales de $100 millones o más pudieron detectar el marco de conexión Frida, aunque ninguna pudo detectar LSposed.

Por qué los desarrolladores deben abordar los ciberataques

Los delitos cibernéticos relacionados con los juegos pueden ser catastróficos para los desarrolladores y editores. Cuando los juegos no brindan una experiencia segura y protegida, la confianza del consumidor disminuye y, en última instancia, los desarrolladores realizan menos ventas y ven disminuir sus descargas.

“Nos sorprendió la cantidad de juegos móviles que tenían una brecha en la protección cibernética. Desde un punto de vista técnico, estos no son ataques complejos”, dice Benjamin Adolphi, jefe de investigación de seguridad de Promon.

“Estas son herramientas y técnicas básicas que los ciberdelincuentes aprovechan todos los días, y protegerse contra ellos debería ser una prioridad para los desarrolladores al crear estas aplicaciones. Mientras atraen a millones de jugadores, las empresas de juegos móviles deberían considerar cerrar la brecha entre la protección de las aplicaciones móviles y garantizar que todos los jugadores disfruten del juego. Hacer eso no solo protegerá la experiencia del juego, sino que también garantizará que las empresas de juegos defiendan sus marcas y aumenten sus ingresos”.

Las herramientas como el enganche pueden modificar el código del juego y dar a los jugadores una ventaja injusta, lo que hace que los desarrolladores pierdan ingresos ya que los jugadores pueden optar por no participar en las compras dentro del juego.

Peor aún, los marcos de enganche se pueden utilizar para extraer datos confidenciales como código de juego propietario, datos de usuario o claves criptográficas, lo que expone a los desarrolladores a riesgos de seguridad y robo de IP. Si se sabe que los juegos son vulnerables, corren el riesgo de perder su reputación y la confianza de los jugadores, lo que causa un daño duradero a los resultados finales del desarrollador.

Conclusiones clave

- El 81% de las Apps pueden ser vulnerables a ciberataques.

- El 84% de las aplicaciones carecían de la capacidad de detectar si su código fuente había sido inyectado con código dañino.

- Solo el 15,7% de las aplicaciones habían implementado alguna forma de detección de reempaquetado